Оглавление

Введение

VPN (Virtual Private Network – “Виртуальная Частная Сеть“) – это зашифрованное (тайное) подключение к Интернету, через специальные, удаленные серверы (VPN-серверы). В IP-адресе любого устройства, содержится информация о местоположении пользователей.

VPN-подключение маскирует IP-адрес, что позволяет сохранить анонимность в сети и не оставлять свой цифровой след. VPN подключение – это безопасное соединение с сервером, который может находится в другой стране, для последующей анонимной работы в Интернете. Если используется VPN, то осуществляется подключение к Интернету через сервер-посредник (VPN-сервер), управляемый VPN-сервисом. Зашифрованное соединение помогает обеспечить безопасную передачу конфиденциальных данных. Это соединение предотвращает прослушивание трафика посторонними лицами и позволяет пользователю вести работу удаленно. Фактически, VPN-подключение – это безопасный туннель между двумя и более устройствами.

VPN-пакеты смешиваются с потоком обычного трафика в Интернете и существуют отдельно по той причине, что данный трафик может считываться только конечными точками соединения.

Физически, VPN представляет из себя набор технологий, обеспечивающих одно или несколько сетевых соединений, поверх чьей-либо другой сети. Уровень доверия к построенной логической сети не зависит от уровня доверия к базовым сетям, благодаря использованию средств криптографии.

Средства криптографии: шифрование, аутентификация, инфраструктура открытых ключей, средства защиты от повторов и изменений передаваемых по логической сети сообщений.

Существуют бесплатные браузерные расширения для таких браузеров, как: Google Chrome, Яндекс.Браузер, Mozilla Firefox, Opera.

Как работает виртуальная частная сеть (VPN) и для чего.

Технология VPN, с точки зрения пользователя – это Клиент – Серверная технология. На компьютере пользователя, клиента, устанавливается программа, которая так и называется – VPN-клиент. А где-то, на мощных компьютерах установлена программа, которая называется VPN-сервер. Когда пользователь подключается к Интернету через VPN, на его устройстве (которое также называется VPN-клиент), то между устройством пользователя и VPN-сервером устанавливается безопасное соединение. Хотя трафик всё еще проходит через провайдера пользователя, но провайдер больше не может его прочитать или увидеть конечный пункт назначения. Веб-сайты, которые посещаются через установленное VPN-соединение, не видят исходный IP-адрес устройства пользователя, а видят только IP-адрес VPN-сервера, который совместно используется многими другими пользователями и регулярно меняется. Сами услуги по использованию VPN, оказываемые специализированными VPN компаниями, имеют общее название VPN-сервисы. Рассмотрим, как функционируют VPN-сервисы.

Как работают VPN-сервисы на примере и простыми словами.

VPN перенаправляет весь интернет-трафик пользователя через один из своих серверов и шифрует его. Например, пользователь находится в Узбекистане и подключается к серверу в США. VPN-клиент отправляет трафик пользователя из Узбекистана в США уже полностью зашифрованным. Как следствие, интернет-провайдер пользователя не может распознать его онлайн-действия или отследить пользователя иным образом.

Далее, VPN-сервер направляет трафик пользователя на сайт, который он хочет посетить. Этот сайт увидит в качестве источника трафика не устройство пользователя, а VPN-сервер. Соответственно, этот сайт увидит IP-адрес VPN-сервера, а не реального устройства пользователя из Узбекистана. Лучшие VPN-сервисы имеют тысячи серверов и регулярно обновляют свои IP-адреса, поэтому сайты просто не в силах внести в черные списки их целиком. Таким образом, пользователь из Узбекистана сможет работать онлайн приватно и не оставляя следов.

Для чего нужно использовать VPN (Плюсы технологии).

Применение VPN открывает всё новые и новые перспективы. Вот одно из применений VPN. Если пользователь Интернета находитесь в странах, где ограничивается доступ к Google, Википедии, YouTube или другим сайтам и сервисам, то подключение к VPN, позволит ему свободно использовать Интернет.

Другое применение – можете подключиться к VPN, чтобы обойти блокировки файрволов в учебных заведениях или офисных сетях. Ещё одно применение – защита конфиденциальности, а именно: смена IP-адреса с помощью VPN, защищает личность пользователя от веб-сайтов, приложений и сервисов, которые хотят отслеживать его действия. Кроме того, хорошие VPN-сервисы не позволяют интернет-провайдеру, оператору мобильной связи и другим посторонним получить доступ к трафику пользователя. Это возможно благодаря надежному шифрованию. Подведём итог тому, что даёт пользователю применение VPN.

Обход локальных ограничений

Данные о геолокации передаются не с устройства, а с VPN-сервера, который может находиться в другой стране. VPN “маскирует” путешествие по интернету и для владельца заблокированного сайта, и для провайдера. Провайдер не видит подключение к запрещенному ресурсу, а владелец запрещённого ресурса не понимает, что пользователь пришел из страны, где сайт заблокирован, и открывает доступ.

Примеры на “поверхности”

Пример 1. IBM предлагает облачный доступ к самым современным квантовым компьютерам. Вы можете изучать, разрабатывать и запускать программы с помощью IBM Quantum Experience. Попытаемся зайти на этот сайт, чтобы поэкспериментировать, введём адрес в адресную строку веб-браузера: https://quantum-computing.ibm.com/, и получим “по носу” ни за что:

The owner of this website (quantum-computing.ibm.com) has banned the country or region your IP address is in (UZ) from accessing this website.

Пример 2. Чат-бот с искусственным интеллектом ChatGPT, разработанный компанией OpenAI и способный работать в диалоговом режиме, поддерживающий запросы на естественных языках. Прежде, чем пользоваться чат-ботом, нужно зарегистрироваться, что невозможно, по “региональным соображением” авторов этого веб-сайта.

Защищенная передача данных

Подключение через VPN, позволяет снизить вероятность утечки данных, например логинов или паролей, при подключении через публичные Wi-Fi-точки. Передаваемая информация, будет доступна только при наличии ключа шифрования. Также, можно посещать сайты не опасаясь, что о визите узнают.

Скрытие геолокации

VPN позволяет скрыть геолокацию, которую могут отслеживать злоумышленники. Достаточно выбрать сервер, который расположен там, где это необходимо.

Увеличение скорости интернета на популярных ресурсах

Провайдеры могут устанавливать ограничения на ресурсы, вроде ВКонтакте или YouTube. Поэтому, скорость передачи данных снижается. VPN может помочь решить проблему.

Минусы VPN-технологии

1. Снижение скорости доступа в интернет. Сеть может работать до 70% медленнее, так как у VPN-серверов не хватает пропускной способности, чтобы, к примеру, показать фильм в хорошем разрешении.

2. Увеличение расхода трафика пользователя VPN-соединения. У ряда операторов связи, трафик на социальные сети и популярные мессенджеры не тратится. При использовании VPN такая экономия становится невозможной, так как, сервис делает пребывание пользователя в соцсетях и мессенджерах невидимым для оператора связи. В результате, пользователям приходится платить за израсходованные при подключенном VPN мегабайты.

3. Быстрое расходование заряда аккумулятора устройства. Чтобы избежать этого, не рекомендуют держать VPN включенным 24 часа в сутки. То есть, фоновой работы VPN-приложения тогда, когда оно не используется, желательно не допускать.

4. VPN-сервисы могут стать источником вредоносного программного обеспечения и вирусов.

5. Нередки случаи публикации в даркнете многомиллионных баз данных пользователей таких VPN-сервисов, как Gecko VPN, Super VPN и Chat VPN.

Лучше не заходить через VPN-соединение на такие важные ресурсы, как банковские приложения.

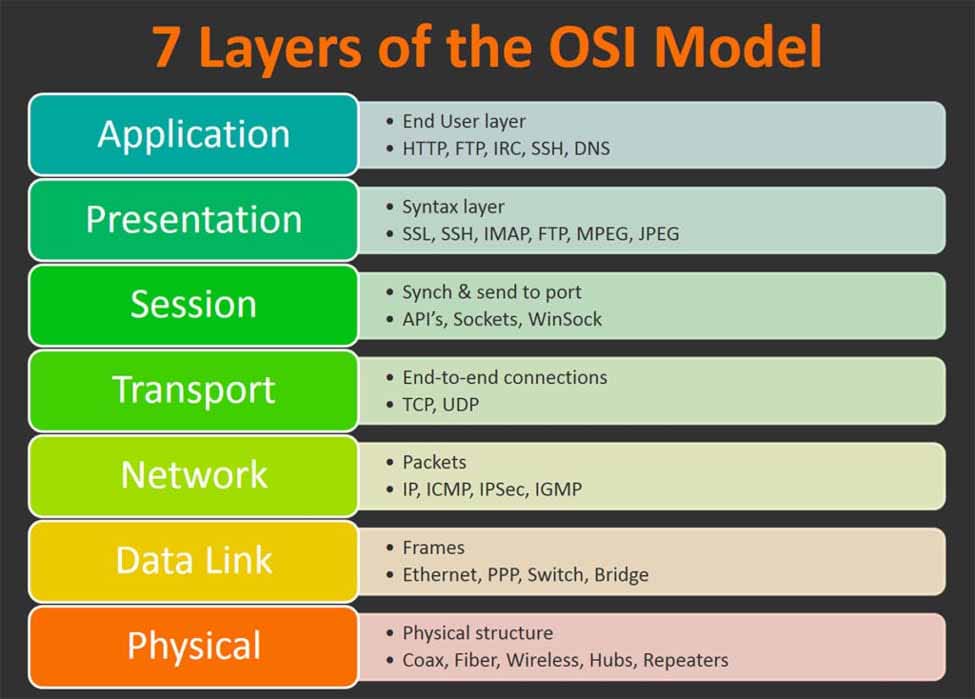

На каких уровнях (Layers OSI Model) реализуется VPN.

Интернет существует благодаря невидимой для рядового пользователя работе программ, распределённых по их функциональности на семи уровнях (слоях – Layers) OSI модели.

OSI (Open Systems Interconnection) модель – это модель взаимодействия открытых систем, описывающая семь функциональных уровней, которые компьютерные системы используют для взаимодействия по сети. Это была первая стандартная модель сетевых коммуникаций, принятая всеми крупными компьютерными и телекоммуникационными компаниями в начале 1980-х годов.

Интернет-данные обрабатываются последовательно, программами всех семи уровней дважды, первый раз – на пути от отправителя (сверху – вниз) и второй раз – на стороне получателя (снизу – вверх). Эти уровни и наполняющие их протоколы показаны на рисунке ниже.

Протокол – это набор правил, задающих форматы сообщений и процедуры, которые позволяют компьютерам и прикладным программам обмениваться информацией. Эти правила соблюдаются каждым компьютером в сети, в результате чего любой хост-получатель может понять отправленное ему сообщение.

Обычно, VPN развёртывают на уровнях не выше сетевого (Network), так как применение криптографии на этих уровнях, позволяет использовать в неизменном виде транспортные (Transport) протоколы (такие как TCP, UDP).

TCP (Transmission Control Protocol — протокол управления передачей) — один из основных протоколов передачи данных Интернета. Пакеты в TCP называются сегментами. В стеке протоколов TCP/IP выполняются функции транспортного уровня модели OSI.

UDP (User Datagram Protocol — протокол пользовательских датаграмм) — один из ключевых элементов набора сетевых протоколов для Интернета. С UDP компьютерные приложения могут посылать сообщения (в данном случае называемые датаграммами) другим хостам по IP-сети без необходимости предварительного сообщения для установки специальных каналов передачи или путей данных. Протокол был разработан Дэвидом П. Ридом в 1980 году и официально определён в RFC 768

В среде Microsoft Windows термином VPN, обозначается одна из реализаций виртуальной сети — PPTP.

PPTP (Point-to-Point Tunneling Protocol) — туннельный протокол типа точка-точка, позволяющий компьютеру устанавливать защищённое соединение с сервером за счёт создания специального туннеля в стандартной, незащищённой сети. PPTP помещает (инкапсулирует) кадры PPP в IP-пакеты для передачи по глобальной IP-сети, например по Интернету. PPTP может также использоваться для организации туннеля между двумя локальными сетями. РРТР использует дополнительное TCP-соединение для обслуживания туннеля.

Чаще всего, для создания виртуальной сети используется инкапсуляция (внедрение функциональности) протокола PPP в какой-нибудь другой протокол, например в IP протокол (такой способ использует реализация PPTP — Point-to-Point Tunneling Protocol) или в Ethernet протокол (PPPoE) (хотя и они имеют различия).

PPP (Point-to-Point Protocol) — двухточечный протокол канального уровня (Data Link) сетевой модели OSI. Обычно используется для установления прямой связи между двумя узлами сети, причём он может обеспечить аутентификацию соединения, шифрование (с использованием ECP, RFC 1968) и сжатие данных. Используется во многих типах физических сетей: нуль-модемный кабель, телефонная линия, сотовая связь и т. д. Часто встречаются подвиды протокола PPP, такие, как Point-to-Point Protocol over Ethernet (PPPoE), используемый для подключения по Ethernet, и иногда через DSL; и Point-to-Point Protocol over ATM (PPPoA), который используется для подключения по ATM Adaptation Layer 5 (AAL5), который является основной альтернативой PPPoE для DSL PPP представляет собой целое семейство протоколов: протокол управления линией связи (LCP), протокол управления сетью (NCP), протоколы аутентификации (PAP, CHAP), многоканальный протокол PPP (MLPPP).

Технология VPN в последнее время используется не только для создания собственно частных сетей, но и для предоставления выхода в Интернет.

Сеть VPN может обеспечить высокий уровень шифрования передаваемой информации.

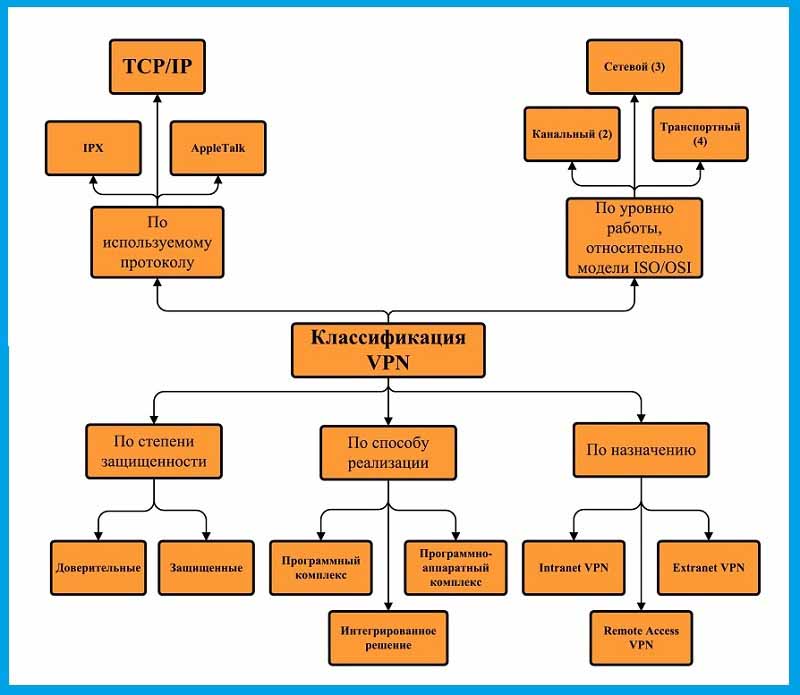

Классификация VPN

Классифицировать VPN можно по нескольким основным параметрам:

– по степени защищённости используемой среды;

– по способу реализации;

– по назначению.

По степени защищённости используемой среды

Защищённые.

Это наиболее распространённый вариант виртуальных частных сетей. С его помощью можно создать надежную и защищённую сеть, на основе ненадёжной сети, как правило, Интернета. Примером защищённых протоколов VPN являются: IPSec, OpenVPN и PPTP.

Доверительные.

Используются в случаях, когда передающую среду можно считать надёжной и необходимо решить лишь задачу создания виртуальной подсети, в рамках большей сети. Проблемы безопасности становятся неактуальными. Примерами подобных решений VPN являются: Multi-protocol label switching (MPLS) и L2TP (Layer 2 Tunnelling Protocol). Эти протоколы перекладывают задачу обеспечения безопасности на другие, например L2TP, (как правило, используется в паре с IPSec.)

По способу реализации

В виде специального программно-аппаратного обеспечения. Реализация сети VPN, осуществляется при помощи специального комплекса программно-аппаратных средств. Такая реализация обеспечивает высокую производительность и, как правило, высокую степень защищённости.

В виде программного решения.

Используется персональный компьютер со специальным программным обеспечением, обеспечивающим функциональность VPN.

Интегрированное решение.

Функциональность VPN обеспечивает комплекс, решающий задачи фильтрации сетевого трафика, организации сетевого экрана и обеспечения качества обслуживания.

По назначению

1. Intranet VPN.

Используется для объединения в единую защищённую сеть, нескольких распределённых филиалов одной организации, обменивающихся данными по открытым каналам связи (не Интернет).

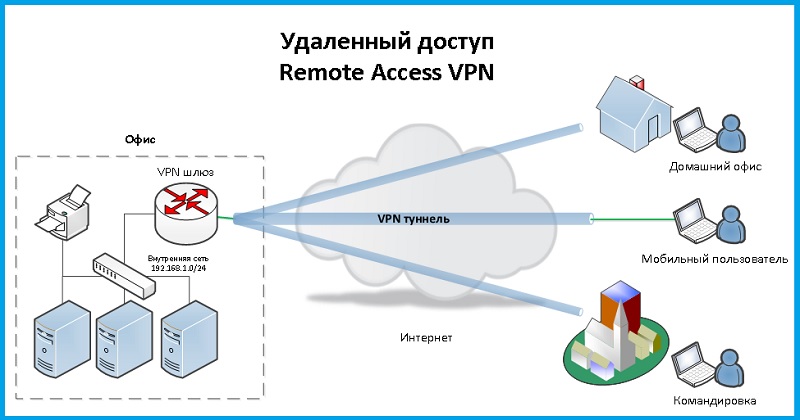

2. Remote-access VPN.

Используется для создания защищённого канала между сегментом корпоративной сети (центральным офисом или филиалом) и одиночным пользователем, который, работая дома, подключается к корпоративным ресурсам с домашнего компьютера, корпоративного ноутбука, смартфона или интернет-киоска.

3. Extranet VPN.

Используется для сетей, к которым подключаются “внешние” пользователи (например заказчики или клиенты). Уровень доверия к ним намного ниже, чем к сотрудникам компании, поэтому требуется обеспечение специальных “рубежей” защиты, предотвращающих или ограничивающих доступ последних к особо ценной, конфиденциальной информации.

4. Internet VPN.

Используется провайдерами для предоставления доступа к интернету, если по одному физическому каналу подключаются несколько пользователей. Протокол PPPoE стал стандартом в ADSL-подключениях.

ADSL (Asymmetric Digital Subscriber Line) – это доступ в интернет через телефонный кабель. Модемная технология, в которой доступная полоса пропускания канала распределена между исходящим и входящим трафиком асимметрично. В обычных условиях ресурс этого канала используется лишь на 1%. Технология ADSL позволяет использовать остальные 99%. Так как у большинства пользователей объём входящего трафика значительно превышает объём исходящего, то скорость исходящего трафика значительно ниже. Это ограничение стало проявляться шире в связи с распространением пиринговых (одноранговых, централизованных) сетей и видеосвязи.

L2TP был широко распространён в середине 2000-х годов в домовых сетях: в те времена внутрисетевой трафик не оплачивался, а внешний стоил дорого. Это давало возможность контролировать расходы: когда VPN-соединение выключено, пользователь ничего не платит. В настоящее время, проводной интернет — дешёвый или безлимитный, а на стороне пользователя – есть маршрутизатор, на котором включать-выключать интернет не так удобно, как на компьютере. Поэтому L2TP-доступ отходит в прошлое.

5. Client/Server VPN.

Этот вариант обеспечивает защиту передаваемых данных между двумя узлами (не сетями) корпоративной сети. Особенность данного варианта в том, что VPN строится между узлами, находящимися, как правило, в одном сегменте сети, например, между рабочей станцией и сервером. Такая необходимость очень часто возникает в тех случаях, когда в одной физической сети, необходимо создать несколько логических сетей. Например, когда надо разделить трафик между финансовым департаментом и отделом кадров, обращающихся к серверам, находящимся в одном физическом сегменте. Этот вариант похож на технологию VLAN (Virtual Local Area Network), но вместо разделения трафика, используется его шифрование.

По типу протокола

Существуют реализации виртуальных частных сетей под протоколы TCP/IP, IPX и AppleTalk.

IPX ( Iternetwork Packet Exchange — межсетевой обмен пакетами) — протокол сетевого уровня модели OSI в стеке протоколов IPX/SPX. Является производным от Xerox Network Services’ IDP. Он так же может выступать как протокол транспортного уровня.

AppleTalk — стек протоколов, разработанных Apple Computer для компьютерной сети. Он был изначально включён в Macintosh (1984), но потом компания отказалась от него в пользу TCP/IP.

На сегодняшний день, наблюдается тенденция к всеобщему переходу на протокол TCP/IP, и абсолютное большинство решений VPN поддерживает именно его. Адресация в нём, выбирается в соответствии со стандартом RFC5735, из диапазона приватных сетей TCP/IP.

По уровню сетевого протокола

По уровню сетевого протокола, на основе сопоставления с уровнями эталонной сетевой модели ISO/OSI.

VPN-соединение на маршрутизаторах

С ростом популярности VPN-технологий, многие пользователи стали активно настраивать VPN-соединение на маршрутизаторах, ради увеличения безопасности в сети. VPN-соединение, сконфигурированное на маршрутизаторе, шифрует сетевой трафик всех подсоединённых устройств, в том числе и тех, которые не поддерживают VPN-технологий. Многие маршрутизаторы поддерживают VPN-соединение и имеют встроенный VPN-клиент. Существуют маршрутизаторы, для которых требуется программное обеспечение с открытым исходным кодом, такое как DD-WRT, OpenWrt и Tomato, для того, чтобы поддерживать протокол OpenVPN.

Маршрутизатор и роутер – одно и то же устройство. Слово происходит от английского route, что значит «путь, маршрут». То есть, маршрутизатор – русскоязычное название роутера. Это два равнозначных названия одного устройства.

Маршрутизация. Используя внутренний IP-адрес, устройства подают запрос роутеру. Роутер запоминает адрес и передаёт запрос дальше по внешнему IP. Затем, на внешний IP приходит ответ, и так как роутер ранее запомнил адрес устройства, которое запрашивало данные, он передаёт ответ по назначению. Такой процесс называется маршрутизацией. Маршрутизаторы работают на «сетевом» (третьем) уровне сетевой модели OSI.

Роутер с VPN (VPN — виртуальная частная сеть) — это обычный роутер, только с поддержкой VPN-сервиса. Такие устройства, помимо доступа устройств всех членов семьи к Интернету, обеспечивают их защиту в сети.

Структура VPN

VPN состоит из двух частей:

1. Внутренняя (подконтрольная) сеть, которых может быть несколько.

2. Внешняя сеть, по которой проходит инкапсулированное соединение (обычно используется Интернет).

Возможно подключение к виртуальной сети отдельного компьютера.

Подключение удалённого пользователя к VPN, производится посредством VPN-сервера доступа, который подключён как к внутренней, так и к внешней (общедоступной) сети.

VPN-сервер

VPN-сервер – это компьютерная система (компьютер или сетевое устройство), которая обеспечивает безопасное и зашифрованное соединение между клиентским устройством и Интернетом, позволяя пользователям безопасно и конфиденциально получать доступ к Интернету. VPN-сервер является важным компонентом виртуальной частной сети (VPN). Это сервер, который был разработан специально для предоставления услуг VPN-клиентам. VPN-сервер работает с использованием как аппаратного, так и программного обеспечения, чтобы клиенты могли безопасно подключаться к своей сети. При подключении удалённого пользователя (либо при установке соединения с другой защищённой сетью) VPN-сервер доступа требует прохождения процесса идентификации, а затем — процесса аутентификации. После успешного прохождения обоих процессов, удалённый пользователь (удалённая сеть) наделяется полномочиями для работы в сети, то есть происходит процесс авторизации.

VPN-сервер действует, как сетевой шлюз между клиентом и Интернетом.

Шлюз – это точка сети, которая служит входом в другую сеть и отправляет данные, переданные через сеть, по указанному назначению. Маршрутизатор определяет место назначения данных, полученных на шлюзе. Если место назначения данных находится во внешней сети, маршрутизатор передает их в эту сеть.

VPN-сервер шифрует данные, отправляемые и получаемые между клиентом и сетью, обеспечивая безопасность и конфиденциальность данных. VPN-сервер отвечает за шифрование всего проходящего через него трафика, а затем его маршрутизацию через сервер провайдера VPN, прежде чем он подключится к веб-сайту или другому онлайн-сервису. VPN-сервер также назначает клиенту новый IP-адрес, который можно использовать для маскировки реального IP-адреса клиента. Это помогает защитить личность клиента и онлайн-активность от отслеживания.

Как работает VPN-сервер

Сервер VPN создает зашифрованное соединение между устройством пользователя и удаленным сервером, управляемым поставщиком услуг VPN. Затем, весь интернет-трафик направляется через это зашифрованное соединение, также известное как «туннель», который защищает данные пользователя от посторонних глаз. После этого, VPN-сервер отправляет данные на сайт, к которому пользователь пытается подключиться, в зашифрованном и безопасном виде, с сервера интернет-провайдера.

Сервер — это компьютерная программа или устройство, которое предоставляет услуги другой компьютерной программе и ее пользователю, также известному как клиент. В центре обработки данных физический компьютер, на котором работает серверная программа, также часто называют сервером.

VPN-сервер действует как посредник (или прокси-сервер) для всего, что пользователь делает онлайн: вместо его реального IP-адреса и местоположения, сайты, которые пользователь посещает, видят только IP-адрес и местоположение VPN–сервера. Это повышает анонимность пользователя в Интернете.

Два типа VPN-серверов

Существует два типа VPN-серверов:

1. VPN с удаленным доступом (Remote access VPN).

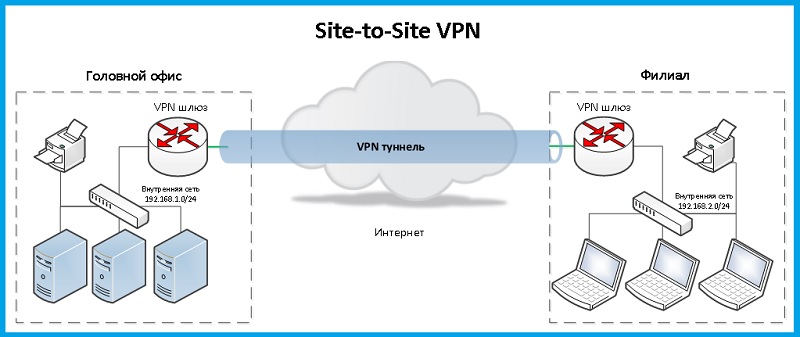

2. VPN типа “сеть-сеть” (Site-to-site VPN).

VPN с удаленным доступом (Remote access VPN) используется людьми, которые хотят получить доступ к частной сети из удаленного места. Этот тип VPN-сервера обычно используется компаниями, чтобы позволить своим сотрудникам работать из дома или во время путешествий.

Site-to-site VPN используется организациями для соединения нескольких сетей. Этот тип VPN-сервера обычно используется компаниями с несколькими офисами.

VPN-серверы используют разные протоколы для установления безопасного соединения. Вот некоторые из наиболее распространенных протоколов: OpenVPN, IKEv2, L2TP/IPSec. Каждый протокол имеет свои сильные и слабые стороны, и выбор протокола зависит от потребностей пользователя.

VPN-клиент

VPN-клиент – это приложение, которое шифрует ваше соединение и перенаправляет интернет-трафик через защищенный VPN-сервер, не позволяя отслеживать ваши действия в сети. У провайдеров VPN-сервисов часто есть собственное программное обеспечение для VPN-клиента. Оно позволяет легко получать доступ к VPN-серверам провайдера и предлагает расширенные функции безопасности.

Как работает VPN-клиент

С помощью VPN-протоколов, VPN-клиент создает зашифрованный “туннель” между устройством пользователя и выбранным VPN-сервером. С этого момента, весь онлайн-трафик между пользователем и VPN-сервером, начинает шифроваться и надежно защищаться от посторонних. Получив зашифрованные данные, VPN-сервер расшифровывает их и безопасно передает в нужное место, на веб-сайт.

Типы VPN-клиентов

Существует три основных типа VPN-клиентов:

1. Встроенные в систему (нативные, от native – родной).

Некоторые операционные системы предлагают встроенные VPN-клиенты, позволяющие пользователям устанавливать VPN-соединение, без привлечения третьих лиц. Эта опция доступна на многих компьютерах с Windows, macOS и Linux, а также на многих устройствах Android.

2. Предлагаемые разработчиками VPN-протоколов.

Некоторые разработчики VPN-протоколов (например, OpenVPN и SoftEther) создали собственные VPN-клиенты. Они не привязаны ни к какому VPN-провайдеру, но обычно поддерживают только VPN-соединение, использующее собственный VPN-протокол разработчика.

3. Предлагаемые VPN-провайдерами.

У большинства VPN-провайдеров, есть собственные приложения для VPN-клиента. Эти VPN-клиенты настроены на подключение к серверам провайдера и позволяют свободно выбирать между несколькими VPN-протоколами. Кроме того, обычно они предлагают дополнительные функции безопасности.

Как выбрать VPN-сервер

При выборе VPN-сервера необходимо учитывать несколько факторов, чтобы обеспечить наилучшие возможности. Кратко рассмотрим наиболее значимые из этих факторов

Расположение сервера.

Одним из наиболее важных факторов, которые следует учитывать при выборе VPN-сервера, является местоположение. Чем ближе сервер к вашему физическому местоположению, тем быстрее будет ваше соединение. Однако, если вы пытаетесь получить доступ к контенту, который ограничен географически, вам нужно будет выбрать сервер в соответствующем месте. Большинство провайдеров VPN предлагают широкий выбор местоположений серверов, поэтому вы сможете найти тот, который соответствует вашим потребностям.

Инфраструктура.

Инфраструктура VPN-сервера также важна. Ищите провайдера VPN, который имеет надежную инфраструктуру с несколькими серверами в каждом месте. Это гарантирует, что у вас будет множество вариантов на выбор, и вы всегда сможете найти быстрый и надежный сервер. Кроме того, ищите поставщика, который использует высококачественное оборудование и программное обеспечение, чтобы гарантировать, что его серверы будут быстрыми и безопасными.

Пропускная способность.

Выбранный сервер должен иметь достаточную мощность для обработки объема трафика, который вы будете генерировать. Если вы используете VPN для потоковой передачи или игр, вам понадобится сервер с высокой пропускной способностью, чтобы гарантировать отсутствие задержек или буферизации.

Поставщик VPN.

Вот некоторые из лучших провайдеров VPN на рынке: ExpressVPN, NordVPN, Windscribe, Протон VPN, TorGuard, IVPN, VyprVPN, Mullvad VPN.

Каждый из этих провайдеров предлагает различные варианты размещения серверов, инфраструктуры и емкости, поэтому можно найти тот, который соответствует потребностям. Следует не жалеть время на изучение каждого поставщика и выбрать того, который является авторитетным и надежным.

Программное обеспечение (протоколы VPN).

Необходимо установить программное обеспечение VPN-сервера на свой компьютер или сервер. Некоторые популярные варианты программного обеспечения VPN-сервера: OpenVPN, SSTP, PPTP, IKEv2, SoftEther, WireGuard.

Одновременные подключения

При настройке VPN-сервера необходимо учитывать, сколько одновременных подключений нужно поддерживать. Количество одновременных подключений будет зависеть от используемого оборудования и программного обеспечения. Некоторые варианты программного обеспечения VPN-сервера, поддерживают неограниченное количество одновременных подключений, в то время как другие могут поддерживать только несколько.

Также важно учитывать количество VPN-клиентов, которых нужно будет подключать к своему VPN-серверу. Некоторым VPN-клиентам может потребоваться больше ресурсов, чем другим, поэтому необходимо убедиться, что VPN-сервер может справиться с нагрузкой.

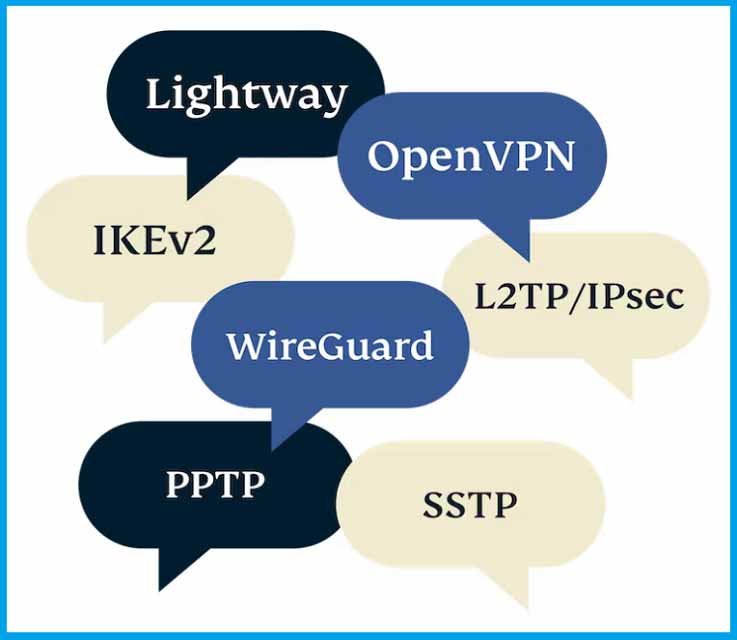

VPN протоколы

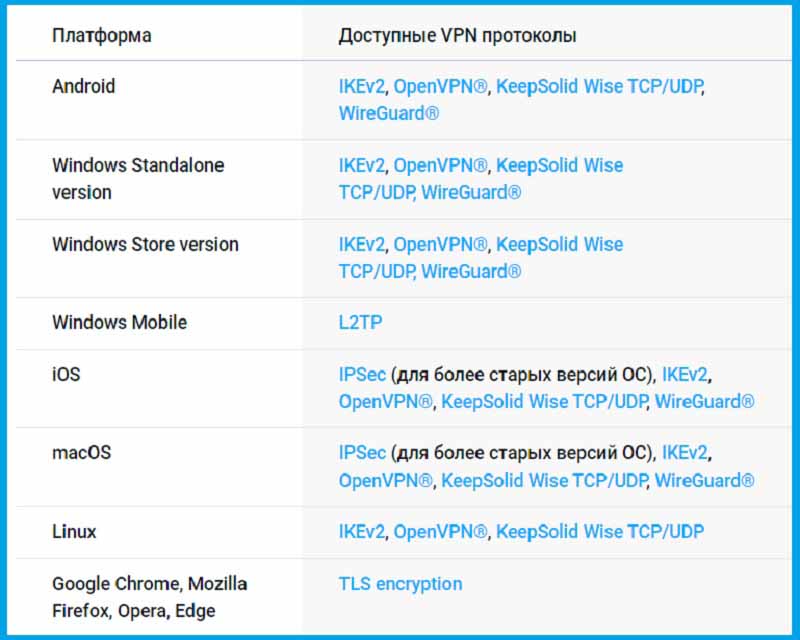

VPN протокол – это информационная технология, которую использует VPN провайдер для обеспечения безопасного и быстрого подключения к VPN серверам. То есть, это метод (воплощённый программно-аппаратурным способом), с помощью которого устройство пользователя, на котором установлен VPN-клиент, подключается к выбранному VPN серверу. Некоторые протоколы обеспечивают высокую скорость, некоторые повышают безопасность, а некоторые просто лучше работают при определенных сетевых условиях. VPN протоколы разрабатываются для различных компьютерных платформ и операционных систем.

Примеры VPN протоколов

IPSec (IP security) — часто используется поверх IPv4 (Internet Protocol version 4).

IKEv2 (Internet Key Exchange version 2) — это протокол туннелирования (tunneling protocol), основанный на IPsec, который устанавливает безопасную связь VPN (secure VPN) между VPN-устройствами (devices) и определяет процессы согласования (negotiation) и аутентификации (authentication) для ассоциаций безопасности IPsec (IPsec security associations, SAs). Используется для работы на смартфонах. Основная особенность — возможность автоматически переподключиться к сети после обрыва соединения. Также отличается высокой скоростью передачи данных. При этом сервисы сложны в установке и совместимы с ограниченным количеством операционных систем.

PPTP (point-to-point tunneling protocol) — разрабатывался совместными усилиями нескольких компаний, включая Microsoft. Был разработан примерно 20 лет назад. Его поддерживают все операционные системы. Имеет высокую скорость подключения, может маскировать IP-адрес пользователя, но не обеспечивает 100%-ю защиту данных от расшифровки.

PPPoE (PPP (Point-to-Point Protocol) over Ethernet). Сетевой протокол, используемый для инкапсуляции кадров PPP (двухточечный протокол) в кадры Ethernet. Он сочетает в себе PPP с функциями аутентификации, шифрования и протоколом Ethernet, который может поддерживать нескольких пользователей в локальной сети. При PPPoE-соединении, компьютер или сетевое устройство клиента подключается к сети провайдера через DSL-модем. Соединение инкапсулируется с помощью PPP, а затем инкапсулируется в кадры Ethernet, для передачи по локальной сети.

DSL-модем (Digital Subscriber Line – цифровая абонентская линия) – это технология, обеспечивающая высокоскоростную передачу данных по обычной витой паре телефонных линий. Роутер с DSL-модемом преобразует линию DSL в подключение Ethernet и создаёт беспроводную сеть.

L2TP (Layer 2 Tunnelling Protocol) — используется в продуктах компаний Microsoft и Cisco.

OpenVPN SSL — VPN с открытым исходным кодом, поддерживает режимы PPP, bridge, point-to-point, multi-client server. Обеспечивает высокую скорость, степень защиты и надежности соединения. Используется в качестве основного большинством VPN-сервисов. Открытый исходный код, позволяет изучать его сторонним разработчикам и находить уязвимости.

L2TP (Layer 2 Tunnelling Protocol) – основная альтернатива OpenVPN. Протокол имеет продвинутую систему защиты, которую невозможно взломать при правильной настройке. При этом повышенный уровень безопасности снижает скорость передачи данных.

WireGuard® Cочетает надежность OpenVPN и высокую скорость IKEv2. Протокол последнего поколения. Имеет открытый исходный код.

SSTP (Secure Socket Tunneling Protocol) – протокол для работы на Windows. Является собственной разработкой Microsoft. Быстро работает и легко настраивается, но сложен в установке на других операционных системах.

Как подключиться к виртуальной сети

Лучшим вариантом является создание собственного VPN сервера. Для этого, придётся создать виртуальный приватный сервер (VPS) и через терминал или командную строку настроить необходимые параметры. Достаточно подробная инструкция есть на странице: Как просто сделать свой VPN. Если это сделать, то вариант будет самым надёжным.

Но если нет возможности создать собственный VPN, то первый шаг – это выбор VPN-сервиса. Можно воспользоваться свежей подборкой от экспертов и выбрать одно из рекомендованных приложений, с учетом возможностей и цели. Например, согласно рекомендации “Выбираем хорошие VPN в июле 2023 года” на странице сайта wylsa.com, можно попытаться выбрать из списка сервисов приведённых ниже. Каждый из них работает с разной скоростью, некоторые имеют бесплатные версии и тестовые периоды. Цены разнятся и подходят для любого кошелька, в зависимости от выбранного пакета услуг и объема данных.

AdGuard VPN.

У AdGuard VPN есть бесплатная версия, но она ограничена 4 ГБ в месяц и десятью локациями на выбор. При этом цена за AdGuard VPN очень приятная. Годовая подписка на сайте VPN-сервиса стоит около трёх тысяч рублей, а месячная — тысячу.

VPN Bucks.

Нет бесплатного трафика, но есть тестовый период на три или семь дней. В это время, доступны максимально возможные в приложении скорости и все локации. При этом скорости аналогичны тем, что даёт AdGuard. Сайта у этого сервиса нет, купить подписку можно через App Store. Версия для Android платному апдейту не подлежит.

SquirrelVPN.

Китайский VPN-сервис со странным названием предлагает трёхдневный тест. YouTube работает медленнее, чем с AdGuard, а также при запуске роликов появляется реклама.

Planet VPN.

Бесплатная версия даёт возможность выбора из пяти различных серверов в пяти разных странах, безлимит по трафику, который ограничен шестичасовыми сессиями, сниженной скоростью и запретом на использование торрентов. Также при подключении, пользователи смотрят в течение нескольких секунд рекламный баннер. У платной версии сервера в более чем шестидесяти странах, более высокая скорость, отсутствие рекламы, поддержка десяти устройств на разных платформах, а также отсутствует шестичасовой лимит. Помимо этого, можно скачать конфигурации для популярного VPN-протокола OpenVPN и не отключать Planet VPN во время загрузки торрентов.

Wirevpn.

Ни на сайте, ни в приложении нет информации о покупке подписки на VPN. Судя по всему, это приложение полностью бесплатное. Однако, как мы знаем, бесплатный сыр бывает лишь в одном месте, поэтому использовать Wirevpn стоит с большой осторожностью.

Методы реализации VPN-технологии

Перед установкой VPN, важно ознакомиться с различными методами реализации этой информационной технологии. Перечислим эти методы: VPN client, Browser extensions, Router VPN, Company VPN и рассмотрим их.

VPN-клиент

Программное обеспечение должно быть установлено для автономных клиентов VPN и подключения к VPN-серверу. Это программное обеспечение обычно предоставляется поставщиком услуг VPN и может использоваться на различных устройствах, включая настольные компьютеры, ноутбуки и мобильные устройства.

Важно выбрать надежный VPN-клиент, чтобы обеспечить защиту конфиденциальности в Интернете. Программное обеспечение VPN-клиента, настроено в соответствии с требованиями конечной точки (endpoint). При настройке VPN, конечная точка (endpoint) выполняет ссылку VPN (VPN link) и подключается к другой конечной точке (endpoint), создавая VPN-туннель шифрования (encryption tunnel).

VPN-туннель – это зашифрованное соединение, которое создается между вашим устройством и сервером VPN. Этот туннель гарантирует, что ваша активность в Интернете, сетевой трафик и загрузка файлов будут безопасными и конфиденциальными. Это также помогает защититься от утечек DNS, которые могут возникнуть при использовании общедоступных сетей Wi-Fi.

В компаниях этот шаг обычно требует ввода пароля, выданного компанией, или установки соответствующего сертификата. С помощью пароля или сертификата брандмауэр (firewall), может распознать авторизованное соединение. Затем сотрудник идентифицирует себя, с помощью известных ему учетных данных (credentials).

Расширения браузера (Browser extensions)

Расширения VPN (VPN extensions) можно добавить в большинство веб-браузеров, таких как Google Chrome и Firefox. Некоторые браузеры, в том числе Opera, даже имеют собственные встроенные расширения VPN (VPN extensions). Расширения упрощают пользователям быстрое переключение и настройку их VPN, во время работы в Интернете. Однако VPN-подключение (VPN connection) действительно только для информации, которая используется (is shared) в этом браузере. Использование других браузеров и другие виды использования Интернета вне браузера (например, онлайн-игры) не могут быть зашифрованы с помощью VPN.

Хотя расширения для браузера (browser extensions) не столь всеобъемлющи (are not quite as comprehensive as), как VPN-клиенты (VPN clients), они могут быть подходящим вариантом для случайных пользователей Интернета (occasional internet users), которым нужен дополнительный уровень интернет-безопасности. Однако оказалось, что они более подвержены взлому (breaches). Пользователям также рекомендуется выбрать надежное расширение, поскольку сборщики данных (data harvesters) могут попытаться использовать поддельные расширения VPN (fake VPN extensions).

Сбор данных (Data harvesting) – это сбор личных данных, например, то, что делают маркетинговые стратеги, чтобы создать ваш личный профиль. Затем рекламный контент подстраивается под вас.

Маршрутизатор VPN (Router VPN)

Если несколько устройств подключены к одному и тому же интернет-соединению, может быть проще реализовать VPN непосредственно на маршрутизаторе (router), чем устанавливать отдельную VPN на каждое устройство. Маршрутизатор VPN – это обычный роутер, только с поддержкой VPN-сервиса, особенно полезен, если нужно защитить устройства с подключением к Интернету, которые сложно настроить, например смарт-телевизоры (smart TVs). Они даже могут помочь вам получить доступ к географически ограниченному контенту (geographically restricted content) через ваши домашние развлекательные системы (home entertainment systems).

Маршрутизатор VPN прост в установке, всегда обеспечивает безопасность и конфиденциальность и предотвращает компрометацию (being compromised) вашей сети при входе (log on) в систему с небезопасных устройств (insecure devices). Однако управлять им может быть сложнее, если ваш маршрутизатор не имеет собственного пользовательского интерфейса. Это может привести к блокировке входящих соединений.

Корпоративный VPN (Company VPN)

Корпоративный VPN – это индивидуальное решение, требующее индивидуальной настройки и технической поддержки. Корпоративный VPN обычно создается для компании специальной IT-командой. Пользователь не имеет административного влияния со стороны самой VPN, а действия пользователя и передача данных регистрируются компанией. Подобная система взаимодействия позволяет компании минимизировать потенциальный риск утечки данных. Основным преимуществом корпоративного VPN является полностью безопасное подключение к внутренней сети и серверу компании даже для сотрудников, которые работают за пределами компании, используя собственное интернет-соединение.

Добавить или изменить VPN-подключение в Windows.

Несколько лучших, бесплатных VPN для Windows

Перечислим бесплатные сервисы, которые работают на компьютерах с ОС Windows и кратко их рассмотрим:

iTop VPN. Прост в использовании. Тарифный план: 700 МБ в день. Количество серверов: 1800+ серверов.

HOTSPOT SHIELD. Прост в использовании. Тарифный план: 500 МБ в день. Количество серверов: 1 сервер.

TunnelBear. Не прост в использовании. Тарифный план: 500 МБ в месяц. Количество серверов: 1000+ серверов.

PROTONVPN FREE. Не прост в использовании. Тарифный план: без ограничений. Количество серверов: 3 сервера.

Windscribe. Прост в использовании. Тарифный план: 10 GБ в месяц. Количество серверов: 10+ серверов.

SPEEDIFY. Прост в использовании. Тарифный план: 2 GБ в месяц. Количество серверов: 10+ серверов.

А вот что говорят эксперты о том, какой из лучших бесплатный VPN сервисов для Windows лучше.

Скорость VPN не являлась базой для оценки, потому что скорость VPN зависит от текущих условий использования сети. Поэтому рекомендовать, какой бесплатный VPN для Windows является самым быстрым для конкретного пользователя не представляется возможным. Так же очевидно, что большинство бесплатных VPN-сервисов могут удовлетворить основную потребность пользователей в услугах VPN, этот вопрос так же не будет учитываться при выборе VPN-сервиса из выше приведённого списка. В основу выбора будут положены следующие факторы:

– сложность начала работы для нового пользователя;

– удобстве работы с VPN-сервисом;

– ограничение трафика.

Итак, рекомендации:

– HOTSPOT SHIELD – лучший выбор, исходя из различных потребностей бесплатных услуг VPN, если искать стабильное VPN соединение;

– пользователю VPN, нуждающемуся в безлимитных услуга передачи данных, подойдёт тарифный план PROTONVPN;

– если же требуется скорость VPN-сервиса, то SPEEDFIFY поможет, в некоторой степени, ускорить ваше VPN-соединение.

Ещё один бесплатный VPN-сервис под Windoes

Мне показалось странным, что в рекомендациях специалистов никак не отмечен iTop VPN, хотя он, по отзывам, прост в использовании, предлагает тарифный план 700 МБ в день (более 20GB в месяц), имеет 1800+ серверов для подключения. На рисунке ниже пользовательский интерфейс iTop VPN клиента.

Рассмотрим поближе, что о нём говорится в обзоре.

iTop VPN – это быстрый и бесплатный VPN сервис для обеспечения конфиденциальности и доступа к неограниченному количеству видеоигр, музыки, социальных сетей и потоковой передачи данных из любой точки мира.

iTop VPN шифрует весь интернет-трафик с помощью шифрования военного уровня и скрывает настоящий IP от хакеров и отслеживающих сервисов.

iTop VPN предоставляет пользователям на выбор более 1800 глобальных серверов, предлагает протоколы подключения TCP, UDP, HTTPS и автоматически отключает доступ в сеть если VPN соединения прекратило работу, что обеспечивает защиту личных данных клиента от потенциальных рисков работы при незащищенном соединении.

iTop VPN защищает от DNS-атак и бесплатно предоставляет инструмент проверки IP.

iTop VPN может работать на всех ноутбуках с ОС Windows и настольных ПК со следующими функциями:

– Защита военного уровня. iTop VPN шифрует трафик по первоклассной схеме. Действия клиента в Интернете и конфиденциальные данные не будут отображаться и регистрироваться в журнале. В iTop VPN встроен Kill Switch, который автоматически отключит трафик в тот момент, когда служба VPN перестанет работать. Конфиденциальная информация будет защищена от утечки.

– Скоростное и стабильное соединение. Можно использовать оснащенный более чем 1800 глобальными серверами iTop VPN для посещения любого веб-сайта по всему миру. Он автоматически подключит клиента к самому быстрому и стабильному серверу для входа в Twitter. Также можное выбрать ближайший сервер для оптимизации соединения.

– Автоматический Kill Switch. iTop VPN предоставляет своим пользователям автоматическую функцию Kill Switch, что помогает избежать утечки данных и обеспечивает защитную среду с расширенными функциями безопасности.

Звучит заманчиво, попробую использовать этот сервис. Начну с сайта iTop VPN загружать клиента под Windows.

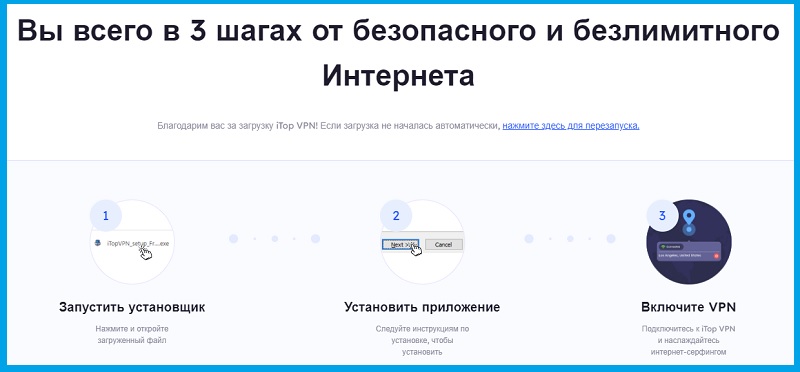

После нажатия кнопки СКАЧАТЬ БЕСПЛАТНО, начинается загрузка на компьютер исполнимого файла и появляется следующее окно с инструкцией.

Выполним три шага:

Шаг 1. Запустить установщик.

Нажмите и откройте загруженный файл

Шаг 2. Установить приложение

Следуем инструкциям по установке, чтобы установить клиента. Действуем пошагово. Первое окно на экране нашего компьютера предлагает начать инсталлирование iTop VPN клиента.

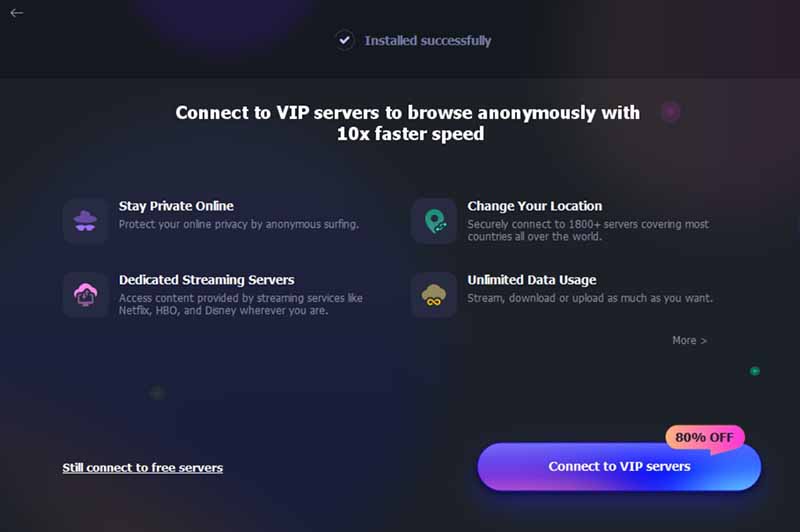

Выбираем стандартную инсталляцию, нажимая кнопку Install. Начинается автоматическая установка клиента на персональный компьютер. По завершении инсталляции на экране появляется новое окно, в котором предлагается выбрать бесплатный или платный вариант программы. Выбираем бесплатный вариант, нажимая кнопку Still connect to free servers.

На экране компьютера появляется следующее окно, свидетельствующее о том, что клиент установлен и можно соединяться с VPN сервером.

В этом окне указывается наш регион и наш IP адрес. Переходим к следующему шагу, к включению VPN.

Шаг 3. Включите VPN

Нажимаем кнопку Connect и подключаемся к iTop VPN и начинаем просматривать веб-сайты как анонимный пользователь Интернета. На экране появляется окно, позволяющее узнать, из какой страны и с каким IP адресом мы заходим на веб-сайты. В окне имеется кнопка, при нажатии которой можно прервать работу iTop VPN и далее работать явно со своего IP адреса.

В нашем конкретном примере мы видим, что наш доступ в Интернет осуществляется с сервера, располагающегося в США, в Лос-Анжелесе и IP адрес – 213.59.118.15 никак не совпадает с нашим реальным IP адресом. Что нам и нужно.

Как подключиться к бесплатному VPN-сервису используя оснастку ОС Windoes

Если у компьютера имеется доступ к VPN, то для начала потребуется профиль VPN на личном ПК. Можно создать профиль VPN (VPN profile) самостоятельно. А после этого, используя профиль, можно подключиться к VPN.

Создание профиля VPN

Если это для работы, поищите настройки VPN или приложение VPN на сайте внутренней сети вашей компании, пока вы на работе, или обратитесь к специалисту службы поддержки вашей компании.

Если это услуга VPN, на которую вы подписываетесь для личного использования, посетите Microsoft Store, чтобы узнать, есть ли приложение для этой службы, а затем перейдите на веб-сайт службы VPN, чтобы узнать, указаны ли там параметры подключения VPN для использования. Начинаем создавать личный профиль VPN на компьютере, работающем под Windows 10.

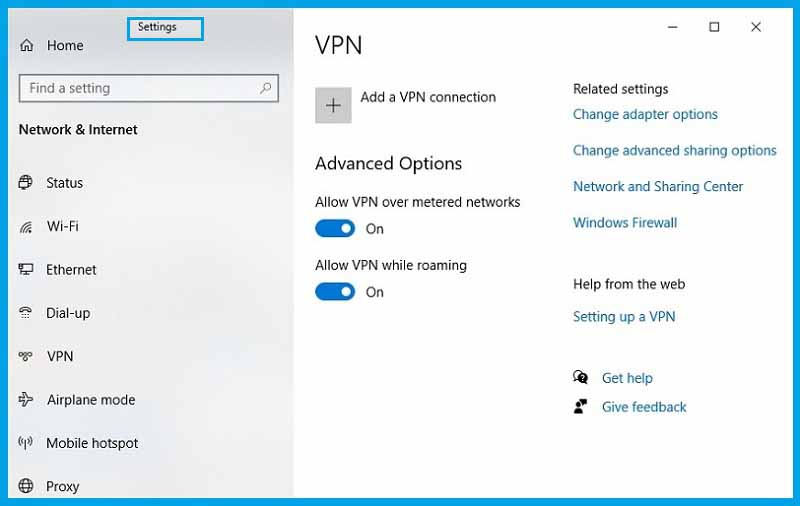

1. Нажмите кнопку Start (Пуск), затем выберите Settings (Настройки) –> Network & Internet (Сеть и Интернет) > VPN > + Add a VPN connection (Добавить VPN-подключение).

Открывается окно Add a VPN connection

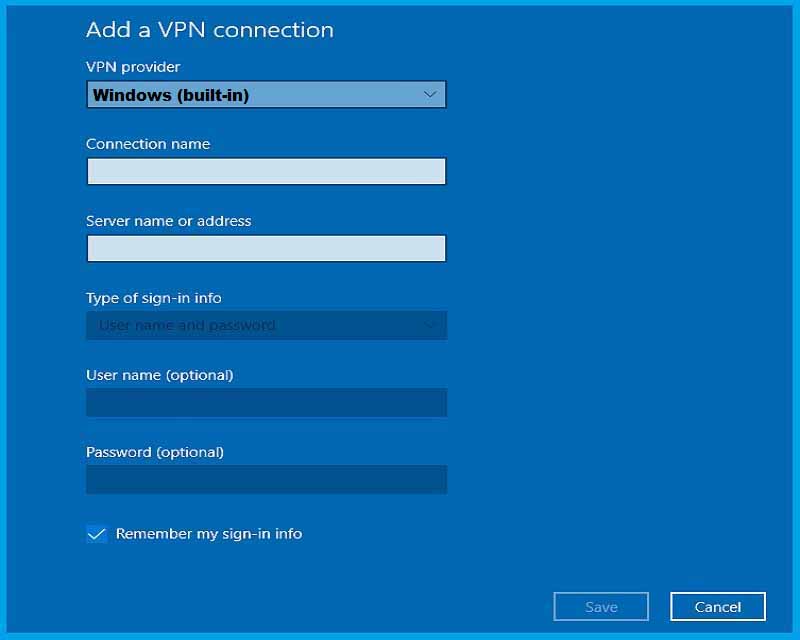

2. В окне – форме Add a VPN connection (Добавить VPN-подключение) выполним следующие действия (заполним поля формы):

– в качестве провайдера VPN (VPN provider) выберим Windows (built-in) (Windows встроенная).

– В поле Connection name (имя подключения) введём имя VPN-подключения, которое нужно будете выбирать при подключении, например, My Personal VPN.

– В поле Server name or address (имя или адрес сервера) вводим адрес VPN-сервера.

– В качестве типа VPN (VPN type) выберем тип VPN-подключения, которое вы хотите создать. Для этого необходимо знать, какой тип VPN-подключения использует ваша компания или служба VPN.

Типы VPN-подключения: Personal VPN services, Mobile VPNs, Remote access VPNs, Site-to-site VPNs.

– В поле Type of sign-in info (Тип данных для входа) выберите тип данных для входа (или учетных данных credentials) для использования. Это может быть имя пользователя и пароль (username and password), одноразовый пароль (one-time password), сертификат или смарт-карта (certificate, or a smart card), если вы подключаетесь к VPN для работы. Введите имя пользователя и пароль (username and password) в соответствующие поля (если требуется).

3. Выберите Save (Сохранить).

4. Если вам нужно отредактировать информацию о VPN-подключении или указать дополнительные параметры, например настройки прокси-сервера, выберите VPN-подключение, а затем выберите Advanced options (Дополнительные параметры).

Подключение к VPN

Если есть профиль VPN, то можно приступить к подключению.

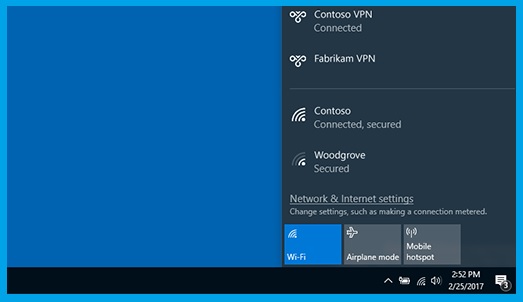

1. В правой части панели задач выберите Network icon (значок сети), в нижнем правом углу экрана.

2. Выберите VPN-подключение, которое вы хотите использовать, затем выполните одно из следующих действий в зависимости от того, что произойдет, когда вы выберете VPN-подключение:

– если кнопка «Подключиться» отображается под VPN-подключением, выберите Connect (Подключиться).

– если в Настройках (Settings) откроется раздел VPN, выберите там VPN-подключение, затем выберите Connect (Подключиться).

3. При появлении запроса введите свое имя пользователя и пароль или другую информацию для входа.

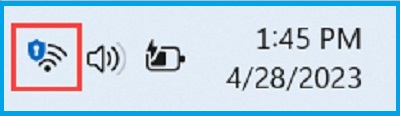

При подключении, под именем VPN-подключения будет отображаться Connected (Подключено). Чтобы узнать, подключены ли вы к VPN во время выполнения каких-либо действий на своем ПК, выберите Network icon (значок «Сеть» в крайнем правом углу панели задач, а затем посмотрите, отображается ли на VPN-подключении надпись Connected (Подключено).

А так эти иконки (WPN Connected) выглядят в операционной системе Windows 11.

Устанавливаем VPN-соединение для смартфона

Существует несколько вариантов VPN для смартфонов и других устройств, подключенных к Интернету. VPN может иметь важное значение для личного мобильного устройства, если оно используется для хранения платежной информации, других личных данных или просто для серфинга в Интернете. Некоторые провайдеры VPN предлагают мобильные решения, многие из которых можно загрузить прямо из Google Play или Apple App Store, например, Kaspersky Secure Connection. Существует возможность VPN-подключения для смартфонов с операционными системами Android и iPhone. Подключение к VPN-сервисам для смартфонов включают в себя следующее:

1. В процессе установки обычно загружается только одно приложение из iOS App Store или Google Play Store. Хотя бесплатные провайдеры VPN существуют, разумно выбрать профессионального провайдера, когда дело касается безопасности.

2. Настройка чрезвычайно удобна для пользователя, поскольку настройки по умолчанию, рассчитаны на обычного пользователя смартфона. Просто войдите в свою учетную запись. Большинство приложений проведут вас через ключевые функции служб VPN.

3. Включение VPN для многих VPN-приложений буквально работает как выключатель света. Вероятно, вы найдете эту опцию прямо на главном экране.

4. Переключение серверов обычно выполняется вручную, если вы хотите скрыть свое местоположение. Просто выберите нужную страну из предложения.

5. Расширенная настройка доступна для пользователей, которым требуется более высокая степень защиты данных. В зависимости от вашей VPN, вы можете выбрать другие протоколы для вашего метода шифрования. В вашем приложении доступны диагностика и другие функции. Прежде чем оформить подписку, узнайте об этих функциях, чтобы найти подходящий VPN для своих нужд.

6. Чтобы теперь безопасно пользоваться Интернетом, все, что вам нужно сделать, это сначала активировать VPN-соединение через приложение.

Нужно иметь в виду следующее: безопасность VPN зависит от политики использования и хранения данных ее провайдера. Служба VPN передает ваши данные на свои серверы, и эти серверы подключаются через Интернет от вашего имени. Если они хранят журналы данных, убедитесь, для какой цели хранятся эти журналы. Серьезные провайдеры VPN обычно ставят вашу конфиденциальность на первое место. Поэтому вам следует выбрать надежного поставщика. И нужно помнить, что шифруются только данные в Интернете. Все, что не использует сотовую связь или соединение Wi-Fi, не будет передаваться через Интернет. В результате, ваш VPN не будет шифровать ваши стандартные голосовые вызовы или текстовые сообщения.

VPN-сервисы для смартфона Android

1. ExpressVPN — самый быстрый из протестированных VPN для задач, использующих большие объёмы данных. Помимо этого, мощные функции безопасности и строгая политика несохранения логов, защитят ваш Android и персональные данные. Вы можете протестировать его без риска.

2. CyberGhost — выделенные серверы для стриминга и торрентов для быстрого поиска подходящего подключения. Предоставляет 3-дневную гарантию возврата средств.

3. ProtonVPN — безлимитный трафик для беспрерывного стриминга на Android, но бесплатная версия не поддерживает торренты.

4. Avira Phantom VPN — большая сеть серверов для доступа к сайтам с гео-ограничениями. Однако, предоставляет всего 1 ГБ трафика в месяц.

5. hide.me — Гибкая защита для обеспечения безопасности вашего устройства Android, но бесплатная версия поддерживает только одно подключение.

6. Hotspot Shield — поддержка P2P для безопасного скачивания торрентов на Android.

7. TunnelBear — большая сеть серверов для стабильного подключения на Android.

8. Kaspersky VPN — простая настройка на Android без регистрации.

VPN-сервисы для смартфона iPhone

1. ExpressVPN — легковесные приложения, обеспечивающие отличную защиту для устройств iPhone и iOS, а также, отличная скорость подключений и обширная серверная сеть.

2. CyberGhost — оптимизированные для просмотра потоковых трансляций серверы и быстрые подключения, позволят смотреть любимые сериалы на iPhone без помех.

3. Private Internet Access — гибкое приложение для iOS с надежной защитой, однако, сам сервис зарегистрирован в США (не лучший вариант с точки зрения приватности).

4. NordVPN — протокол NordLynx повышает скорость передачи данных на больших дистанциях, но функцию экстренного отключения в приложении для iOS нельзя включить или отключить вручную.

5. Surfshark — вы сможете подключить сколько угодно устройств, оформив подписку, но в приложении для iOS нет функции раздельного туннелирования (Bypasser).

6. IPVanish — сверхбыстрые подключения для работы онлайн на iPhone без помех.

7. PrivateVPN — интуитивно понятное приложение для iOS, которое отлично подходит для новичков.

8. Proton VPN — гибкие функции надежно защитят ваше устройство iOS.

9. hide.me — собственные DNS-серверы для максимальной защиты ваших iPhone и iPad.

10. TunnelBear — строгая безлоговая политика для по-настоящему приватной работы на iPhone.

Подведём итоги сказанному

В заключение ещё раз подчеркну, что VPN-соединение устанавливает безопасное соединение между вами и Интернетом. С помощью VPN весь ваш трафик данных направляется через зашифрованный виртуальный туннель. Это маскирует ваш IP-адрес, когда вы пользуетесь Интернетом, делая его местоположение невидимым для всех. VPN-соединение также защищено от внешних атак. Это потому, что только вы можете получить доступ к данным в зашифрованном туннеле, а никто другой не может, потому что у них нет ключа. VPN позволяет получить доступ к контенту с региональным ограничением из любой точки мира. Многие потоковые платформы доступны не во всех странах.

В настоящее время, существует множество поставщиков VPN-подключений для смартфонов, которые обеспечивают анонимность мобильного трафика данных. Вы можете найти сертифицированных поставщиков в Google Play Store или iOS App Store. Однако помните, что только ваш трафик данных в Интернете анонимизируется и защищается с помощью VPN. VPN-соединение не защитит вас от хакерских атак, троянов, вирусов и других вредоносных программ.

Некоторые определения

VPN шифрует данные с помощью протоколов, поэтому трафик между устройством и сетью зашифрован и во время передачи трафик остается конфиденциальным. Сотрудник может работать вне офиса и при этом безопасно подключаться к корпоративной сети. Даже смартфоны и планшеты могут подключаться через VPN.

VPN-сервер действует как прокси-сервер, или посредник для всего, что вы делаете онлайн: вместо вашего реального IP-адреса и местоположения сайты, которые вы посещаете, видят только IP-адрес и местоположение VPN-сервера.

Аутентификация. Создание защищенного соединения — сложная задача, решаемая с помощью продвинутых математических методов, реализуемых в процессе аутентификации.

Туннелирование – это процесс, при котором каждый пакет данных помещается в другой пакет данных. Это затрудняет третьим лицам доступ к трафику, во время его перемещения.

Шифрование. Данные внутри туннеля шифруются таким образом, что только предполагаемый получатель может их расшифровать. Это позволяет полностью скрыть содержимое вашего интернет-трафика, даже от вашего интернет-провайдера.

Безопасный удаленный доступ (Secure remote access) обеспечивает безопасный и надежный способ удаленного подключения пользователей и устройств к корпоративной сети. Он включает в себя технологию VPN, которая использует надежные способы аутентификации пользователя или устройства. Доступна технология VPN для проверки того, соответствует ли устройство определенным требованиям (certain requirements), также называемым состоянием устройства (device’s posture), прежде чем ему будет разрешено удаленное подключение (connect remotely).

Трафик в виртуальной сети отправляется безопасно (securely), путем установления зашифрованного соединения (encrypted connection) через Интернет, известного как туннель (a tunnel). VPN-трафик с таких устройств, как компьютер, планшет или смартфон, шифруется (encrypted) при прохождении через этот туннель. Затем, удаленные сотрудники могут использовать виртуальную сеть (the virtual network) для доступа к корпоративной сети.

В зависимости от применяемых протоколов и назначения, VPN может обеспечивать соединения трёх видов: узел-узел, узел-сеть и сеть-сеть.

VPN с удаленным доступом (remote access VPN) безопасно подключает устройство за пределами корпоративного офиса. Эти устройства называются конечными точками (endpoints) и могут быть ноутбуками, планшетами или смартфонами. Достижения в технологии VPN, позволили проводить проверки безопасности (security checks) на конечных точках, чтобы убедиться, что они соответствуют определенному состоянию (a certain posture) перед подключением. Удаленный доступ можно понимать, как подключение компьютера к сети.

Site-to-site VPN соединяет корпоративный офис с филиалами через Интернет. Виртуальные частные сети типа «сеть-сеть» используются, когда расстояние делает нецелесообразным прямое сетевое соединение между этими офисами. Для установления и поддержания соединения используется специальное оборудование. То есть, доступе между сайтами как о доступе одной сети в другую сеть (access as network to network).

Социальная инженерия – это психологическое манипулирование людьми, для совершения ими определенных действий или разглашения конфиденциальной информации.

Источники

– VPN

– VPN протоколы

– Что такое VPN?

– Connect to a VPN in Windows – Microsoft Support

– Почему я люблю IKEv2 больше других VPN

– Как просто сделать свой VPN

– What is VPN? How It Works, Types of VPN

– Что такое VPN-сервер

– Что такое Virtual Private Network/VPN/виртуальная частная сеть?

– Лучшие бесплатные VPN для Windows в 2023 году

– iTop VPN сервисы